| 定义 | 描述 |

| 漏洞感知技术 | 一种通过监测网络和系统中的异常行为和威胁,发现潜在的安全风险和漏洞的安全技术。 |

| 数据采集 | 通过各种传感器和采集工具收集网络流量、系统日志、用户行为等安全数据。 |

| 数据清洗和整理 | 对收集到的数据进行清洗、整理和格式化,使其更容易被分析。 |

| 异常检测 | 使用机器学习和人工智能技术对数据进行深入分析,发现异常行为和威胁。 |

| 威胁可视化 | 将检测到的威胁以可视化方式呈现出来,帮助安全人员理解和处理威胁。 |

| 响应和处置 | 根据威胁的性质和严重程度,采取相应的响应措施,如隔离受影响的系统、阻断攻击源等。 |

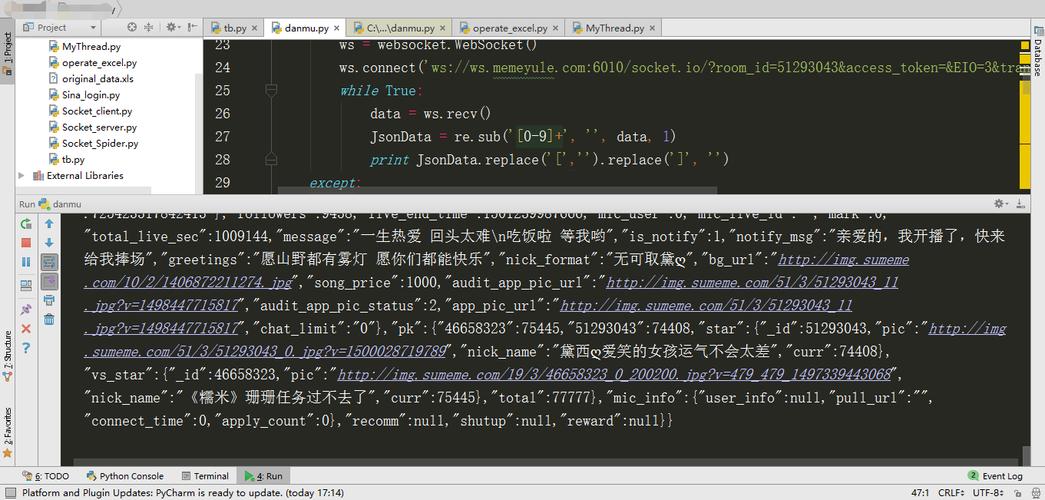

漏洞感知的重要性

(图片来源网络,侵删)

| 方面 | 描述 |

| 网络安全威胁的增加 | 随着网络攻击和恶意软件的威胁不断增加,企业需要及时发现和处理潜在的安全风险。 |

| 合规性要求 | 帮助企业满足合规性要求,如GDPR等法规要求。 |

| 降低安全风险和损失 | 提供相应的修复和防范措施,从而降低安全风险和损失。 |

| 实时监测项目安全 | 通过对网络流量的实时监测,发现潜在的网络攻击和恶意软件传播。 |

| 系统监控 | 通过对操作系统、数据库等日志的监测,发现潜在的系统漏洞和异常行为。 |

| 应用监控 | 通过对应用程序的日志和行为进行监测,发现潜在的应用程序漏洞和异常行为。 |

| 用户行为分析 | 通过对用户的网络行为进行分析,发现潜在的恶意用户和内部威胁。 |

| 数据泄露检测 | 通过对网络流量和系统日志的分析,发现潜在的数据泄露事件。 |

选择合适的漏洞感知技术方案

| 因素 | 描述 |

| 企业规模和安全需求 | 不同规模的企业对安全需求不同,大型企业可能需要更全面、更高级的解决方案。 |

| 数据采集能力 | 漏洞感知技术需要大量的数据支持,企业需要具备强大的数据采集能力。 |

| 技术成熟度和更新频率 | 选择技术成熟度高且更新频率快的方案,以保证漏洞感知的准确性和及时性。 |

| 易用性和可视化能力 | 选择易用性好且可视化能力强的方案,能够快速呈现威胁可视化效果,帮助安全人员更好地理解和处理威胁。 |

| 成本和投入产出比 | 考虑成本投入与实际效果之间的平衡,选择性价比高的方案。 |

漏洞感知技术的应用场景

| 场景 | 描述 |

| 网络监控 | 实时监测网络流量,发现潜在的网络攻击和恶意软件传播。 |

| 系统监控 | 监测操作系统、数据库等日志,发现潜在的系统漏洞和异常行为。 |

| 应用监控 | 监测应用程序的日志和行为,发现潜在的应用程序漏洞和异常行为。 |

| 用户行为分析 | 分析用户的网络行为,发现潜在的恶意用户和内部威胁。 |

| 数据泄露检测 | 分析网络流量和系统日志,发现潜在的数据泄露事件。 |

开源漏洞感知系统

| 名称 | 特点 |

| openBrain漏洞感知系统 | 支持200多种漏洞数据源,包括官方漏洞源、第三方情报源、CNSA及上游及厂商数据源,基于置信度标识方法,实现漏洞情报知识化,并自动推送与项目环境真实关联的漏洞情报,让开发者无需关注漏洞公告。 |

挑战与解决方案

| 挑战 | 解决方案 |

| 漏洞情报分散且时效性低 | 采用多源数据关联,提升漏洞捕获、发现与响应速度,通过实时监测项目安全环境,实现漏洞即公布即感知。 |

| 开源社区命名规则不统一 | 构建漏洞情报分类关系,形成预关联库;建立开源软件上下游关系依赖矩阵、预关联库错误信息动态校正机制。 |

| 大规模软件分析软件供应链问题 | 采用代码切片技术,解决同源代码剪枝或引入代码剪枝导致代码相同但源代码不同的差异问题。 |

| 开源社区效率低 | 通过自动化漏洞情报获取与推送,提高社区管理效率,减少人力投入。 |

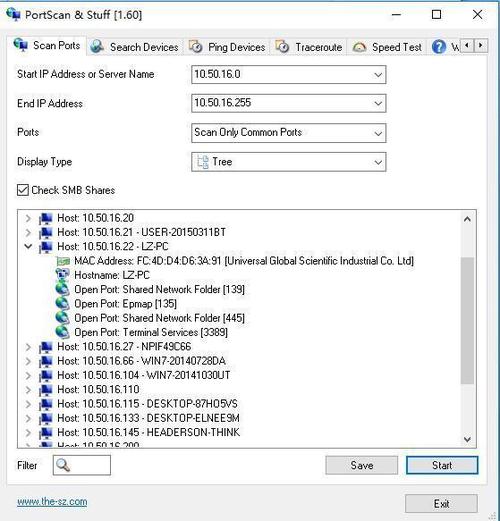

未来展望

(图片来源网络,侵删)

| 方向 | 描述 |

| 智能化漏洞管理 | 利用深度学习技术,提前感知漏洞存在,精准推断漏洞影响的软件版本信息。 |

| 开源生态研究与实践 | 构建开源生态,提高漏洞信息即时感知能力,降低漏洞修复滞后性。 |

以上就是关于“感知漏洞”的问题,朋友们可以点击主页了解更多内容,希望可以够帮助大家!

(图片来源网络,侵删)

本文来源于互联网,如若侵权,请联系管理员删除,本文链接:https://www.9969.net/80672.html